Hijackthis, eliminar spyware, adware, hijackers, BHO…

Últimamente cada vez es más frecuente la aparición de malware en los ordenadores. La palabra malware aparecerá con frecuencia en este artículo y estará referida a toda esa fauna, con frecuencia no detectada por muchos antivirus (este aspecto está cambiando y probablemente, más lo hará en el futuro), conocida como spyware, adware, hijackers, BHO, etc.

Para defendernos de su existencia disponemos de excelentes soluciones gratuitas, caso de Spybot Search & Destroy y la protección preventiva de Spywareblaster (ambos programas muy recomendables). Sin embargo, no siempre es posible eliminarla a posteriori con las medidas habituales y para esos casos puede ser bastante útil emplear, a modo de bisturí, la herramienta que se comentará en este artículo: HijackThis (HJT) de Merijn.org.

Antes de continuar, mencionaré algunas denominaciones dentro de esta fauna (suele ser motivo de confusión), unas más genéricas,otras más específicas, pero bastante típicas en los tiempos actuales:

Spyware: son programas que, sin conocimiento por parte del usuario, corren en segundo plano recolectando información sobre éste y sus hábitos de navegación. Esta información puede abarcar desde el navegador que utilizamos, páginas visitadas, duración de nuestra estancia en ellas, nuestra IP… inclusive el SO y la CPU que utilizamos. Dicha información es enviada a los responsables del programa y con ello no solamente atentan contra nuestra privacidad, también hacen uso del ancho de banda de nuestra conexión para llevar a cabo su propósito. En resumen:no existe conocimiento ni consentimiento por parte del usuario.

Adware: (ADvertising-Supported softWARE): muy similar a lo anterior. La diferencia estriba en que suele venir incluido en programas shareware y por tanto,al aceptar los términos legales durante la instalación de dichos programas, estamos consintiendo su ejecución en nuestros equipos y afirmando que estamos informados de ello (aunque en la práctica no sea así, ya que pocas personas prestan atención a los contratos licencias de uso mostradas durante la instalación). Un ejemplo de ésto pueden ser los banners publicitarios que aparecen en software diverso y que, en parte, suponen una forma de pago por emplear dichos programas de manera pseudogratuita.

Hijackers: se encargan de modificar las opciones de configuración del navegador (tradicionalmente, Internet Explorer de MS) para apuntar hacia otros sitios, cambiar nuestra página de inicio, la página de error, etc.

Habitualmente capturan nuestras peticiones de navegación, de manera que ralentizan el comportamiento del navegador, aparte de obligar a éste a obedecer a sus propósitos.

Para comprender mejor el término es bastante descriptivo mencionar que, en otros ámbitos, esta palabra es empleada para definir a personas que empleando la fuerza, secuestran/roban un vehículo (típicamente un avión) para obligar a cambiar su ruta y lugar de destino. Vendría a ser lo mismo, aplicado a los navegadores.

Suelen valerse de ActiveX maliciosos o de agujeros de seguridad del navegador, por ello es conveniente protegerse de ellos con la protección preventiva de Spybot S&D y Spywareblaster.

BHO (Browser Helper Object): se podría dar una definición técnica al estilo de es un objeto COM dentro de una DLL que se carga automáticamente con el IE… si buscáis algo así, mejor os remito a la amplia exposición de un artículo de MS.

Para el objetivo de este artículo, es mucho más asequible decir que es un pequeño programa que se ejecuta automáticamente cada vez que abrimos el navegador de Internet. Suele instalarse a la vez que instalamos otros programas (como se mencionaba en el caso del adware, por ejemplo) o también mediante ActiveX y sus funciones pueden ser muy diversas, desde capturar eventos, lanzar pop ups, ventanas de mensajes, cambiar nuestra página de inicio, páginas de búsqueda, banners adware, crear toolbars, monitorizar y reportar nuestros hábitos, etc. En ocasiones pueden provocar errores en nuestro sistema, conflictos con otras aplicaciones, disminuir el rendimiento del navegador… poco agradable, ¿verdad?

Hay que reseñar que este tipo de aplicaciones no son frenadas por los cortafuegos ya que, por sus características, son vistas como si fueran el propio navegador.

Toolbars: grupo de botones situados generalmente bajo la barra de herramientas del navegador. Pueden deberse a aplicaciones normales (limpias) que tengamos instaladas, al integrarse de esa manera en nuestro navegador, aunque en ocasiones pueden ser producto de la presencia de BHO maliciosos.

Hay muchos más, pero esta muestra sirve de ejemplo para ver cómo esta fauna cada vez posee más elementos específicos,adquiriendo protagonismo propio por encima de denominaciones genéricas como spyware/adware. De la misma manera, hay que decir que no es infrecuente que se presenten simultáneamente en un mismo spyware, cada vez más complejos y con más ramificaciones por nuestros sistemas.

Recomendaciones previas

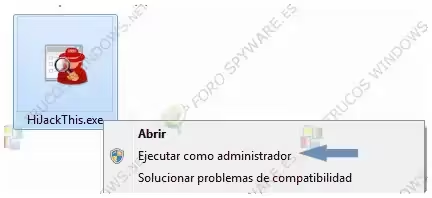

Una vez descargado a nuestro HD, es conveniente emplazarlo en una carpeta que le hayamos creado ex profeso (en ella alojará los backups previos).

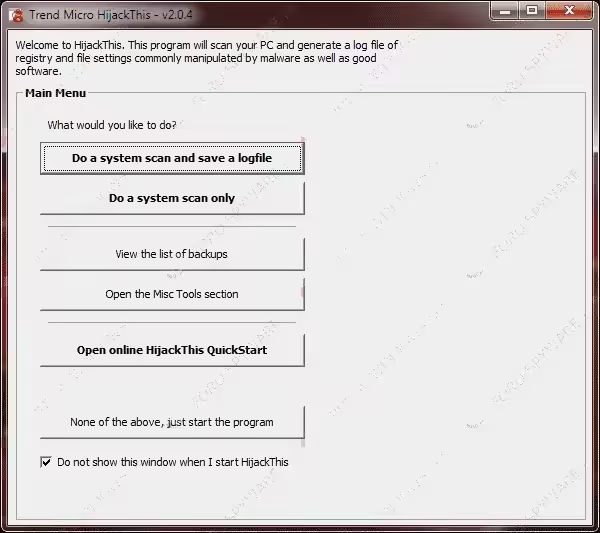

Nos vamos al botón Config…

Emplear esta herramienta no está exento de riesgo. Si se nos va la mano en la limpieza, podemos obtener resultados no deseables como puede ser mal funcionamiento del sistema e inclusive, problemas en su arranque.

Backups

Es por ello sumamente importante indicarle que realice backups previos a su acción; por ese motivo nos aseguraremos de tildarle el casillero Make backups before fixing items desde el apartado Main.

Si más adelante nos es preciso restaurarlo,acudimos a Backups, seleccionamos el correspondiente y pulsamos Restore (si hemos comprobado que no es necesario, desde aquí podemos también eliminar los backups ya inútiles, mediante el botón Delete).

En ningún caso, ni los responsables del programa ni el que subscribe este artículo se hacen responsables de problemas derivados de su uso; ya se sabe que trastear en el registro puede traer consecuencias de diverso tipo y sólo usuarios con ciertos conocimientos deben aventurarse en determinadas labores, siempre bajo su propia responsabilidad.

No obstante y teniendo en cuenta que desde un sistema con problemas en el arranque nos sería difícil la restauración de los backups propios de HJT, la recomendación es, antes de utilizar HJT, llevar a cabo backups plenos del registro y puntos de restauración sistema. Aseguraros de tener este aspecto bajo control y haber comprendido su manejo antes de meteros en faena;-)

Quitar servicios y aplicaciones superfluos

Más recomendaciones antes de emplear HJT: es conveniente capar todas las aplicaciones posibles antes de scanear con HJT. La explicación es sencilla: todo el trabajo a realizar se basa en el estudio del log resultante tras el escaneo; si tenemos numerosos servicios superfluos y aplicaciones conocidas iniciándose junto al sistema, el log va a ser muy extenso y por tanto más laborioso de analizar (todo lo superfluo sencillamente nos estorbaría a la hora de localizar a los culpables que andamos buscando para la ocasión).

Para capar lo superfluo suele bastar acudir a Inicio > Ejecutar > msconfig y desde las pestañas Services y StartUp, desmarcar lo no imprescindible.

¿Qué es lo superfluo?…bueno, es más sencillo decir los que debemos dejar activos, que serían sólo servicios básicos del sistema y algunos elementos pertenecientes a la tarjeta gráfica. Para lo primero suele ser útil revisar alguna guía al respecto como puede ser la sección Windows Vista (que de paso, os servirá para mejorar vuestro sistema).

Aparte de eso, capar todo lo correspondiente a aplicaciones que hayáis instalado (antivirus, antispy, cortafuegos, elementos del adobe acrobat, de sistemas multimedia -quicktime, realplayer, etc.-, utilidades de grabación, etc.) porque recalco que para el objetivo que nos traemos entre manos, sólo servirán para estorbar a la hora de analizar el log resultante. Sed meticulosos con estos detalles, merece la pena.

Por supuesto, en esas condiciones es totalmente desaconsejable que os conectéis a Internet; antes de ello -y siempre después de que hayamos escaneado y obtenido un log de HJT libre de elementos superfluos-, deberéis activar nuevamente vuestra protección habitual de antivirus-cortafuegos. No olvidéis por tanto anotar los cambios que llevéis a cabo en Services y StartUp para, más adelante, poder volver a dejarlos como estaban.

Si por cualquier razón no os es posible acceder mediante Inicio > Ejecutar > msconfig, es posible acceder a los Servicios desde Panel de Control > Herramientas Administrativas > Servicios. Y para ver de manera alternativa otros elementos que se cargan en el arranque, suele ser bastante útil una herramienta como StartupCPL.

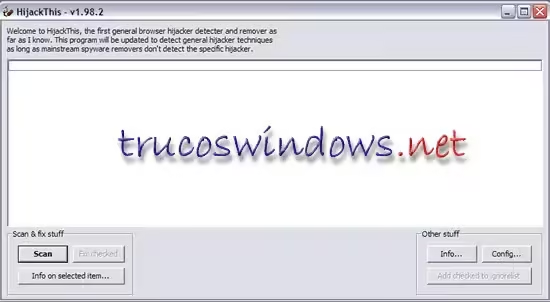

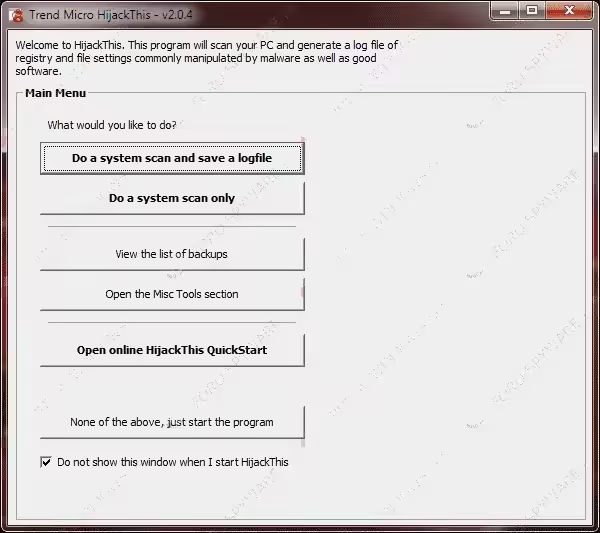

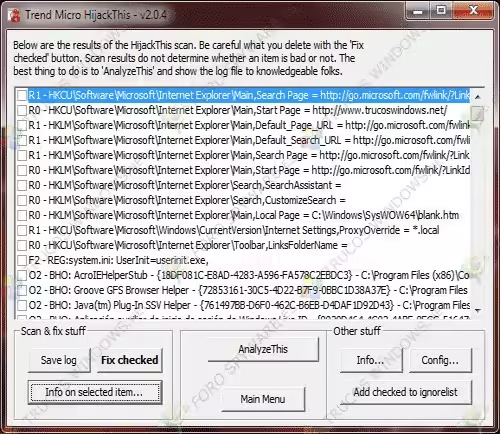

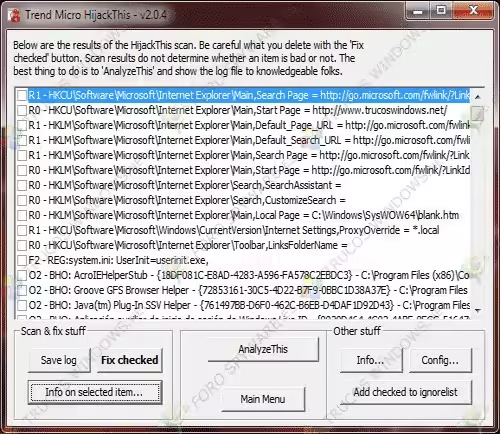

Una vez llevadas a cabo las medidas previas (muy recomendable), estamos en condiciones de emplear HJT. Volvemos a la imagen inicial y pulsamos el botón Scan:

Inicio del escaneo del sistema

En breves instantes, obtendremos un resultado visible en su propia ventana. Para analizar el log suele ser bastante cómodo utilizar el botón Save Log, de manera que indicándole una ubicación, lo tendremos disponible en nuestro bloc de notas.

Una vez con el log a nuestro alcance, llega el momento clave: analizarlo.

Análisis del log

Como se puede observar en el log, cada línea o ítem va precedida de una letra más uno ó dos números y hacen referencia a lo sgte.:

R0, R1, R2, R3: URLs de páginas de inicio/búsqueda en el navegador Internet Explorer (IE).

F0, F1, F2, F3: Programas cargados a partir de ficheros *.ini (system.ini, win.ini…).

N1, N2, N3, N4: URLs de páginas de inicio/búsqueda en Netscape/Mozilla.

O1: Redirecciones mediante modificación del fichero HOSTS.

O2: BHO (Browser Helper Object); pueden ser plugins para aumentar las funcionalidades de nuestro navegador, pero también pueden deberse a aplicaciones maliciosas.

O3: Toolbars para IE.

O4: Aplicaciones que se cargan automáticamente en el inicio de Windows, bien mediante las claves oportunas en el registro, bien por aparecer en la carpeta del grupo Inicio.

O5: Opciones de IE no visibles desde Panel de Control.

O6: Acceso restringido -por el Administrador- a las Opciones de IE.

O7: Acceso restringido -por el Administrador- al Regedit.

O8: Items extra encontrados en el menú contextual de IE.

O9: Botones extra en la barra de herramientas de IE, así como ítems extra en el apartado Herramientas de IE (no incluídas en la instalación por defecto).

O10: Winsock hijackers.

O11: Adición de un grupo extra en las Opciones Avanzadas de IE (no por defecto).

O12: Plugins para IE.

O13: Hijack del prefijo por defecto en IE.

O14: Hijack de la configuración por defecto de IE.

O15: Sitios indeseados en la zona segura de IE.

O16: Objetos ActiveX

O17: Hijack de dominio / Lop.com

O18: Protocolos extra / Hijack de protocolos

O19: Hijack de la hoja de estilo del usuario.

Veamos cada ítem con algo más de detalle:

Grupo R0, R1, R2, R3:

URLs de páginas de inicio/búsqueda en el navegador Internet Explorer (IE).

Si reconocemos las URL hacia las que apuntan R0 y R1 (R2 ya no es utilizado) como válidas, podemos dejarlas tal cual. Si por el contrario son nocivas o tenemos fundadas sospechas de que puedan serlo, es conveniente seleccionarlas y aplicar el fix de HJT.

Ejemplo de válidas:

R0 – HKCUSoftwareMicrosoftInternet ExplorerMain,Start Page = http://www.google.com/

R1 – HKLMSoftwareMicrosoftInternet ExplorerMain,Default_Page_URL = http://www.google.com/

Si veis que aparece un valor con «(obfuscated)» final, como puede ser el del sgte. ejemplo:

R1 – HKCUSoftwareMicrosoftInternet ExplorerMain,Search Bar = res://C:WINDOWSSystem32mbnmmc.dll/sp.html(obfuscated)

…es muy posible que se deba a algún spyware, empleando algún método de ocultación para dificultar el reconocimiento. En estos casos suele ser conveniente aplicar el fix.

R3 hace referencia a Url Search Hook, que es usado cuando en el recuadro de direcciones del navegador introducimos alguna pero sin especificar su protocolo (http://, ftp://).

En estas ocasiones, el navegador trata de utilizar el protocolo adecuado por sí mismo, pero si el intento no es exitoso, acude a Url Search Hook para tratar de resolver los datos que le hemos introducido como URL.

Esta información se encuentra en la siguiente clave del registro:

HKCUSoftwareMicrosoftInternet ExplorerURLSearchHooks

Si el valor que os sale en esa clave es del tipo

R3 – URLSearchHook: (no name) – {CFBFAE00-17A6-11D0-99CB-00C04FD64497}_ – (no file)

…con ese guión bajo final (_, resaltado en color para el ejemplo), suele ser conveniente hacer uso de Regedit para reparar a mano el nombre del valor, ya que HJT no puede solucionarlo en esos casos. No quitéis el valor numérico mostrado arriba, ya que es el empleado por defecto.

Como norma general para R3, en caso de aparecer en el log, deberíamos indagar sobre la información mostrada. Si es referente a un programa que nosotros hemos instalado (el multibuscador Copernic, por ejemplo) y fuera de confianza, no pasa nada; pero en caso de ser algo sospechoso, lo indicado es aplicarle el fix.

Grupo F0, F1, F2, F3:

Programas cargados a partir de ficheros *.ini (system.ini, win.ini…).

Hay reportados problemas graves para arrancar el sistema si tras fijar uno de estos ítems (especialmente F2) se ha llevado a cabo la restauración de un backup propio de HJT en su versión 1.98.2 (la actual)…sed muy cautos por tanto y valorad los riesgos previamente.

Aunque os recomendamos el uso de la herramienta restaurar sistema para tales fines y probablemente solventase el problema, no nos hemos visto en situación de poder comprobarlo en la práctica ante esta situación concreta. Ahí queda el aviso…

F0: en caso de que aparezcan, desde Merijn.org recomiendan aplicarles siempre el fix.

Su información procede de shell= en system.ini.

En condiciones normales, esta ubicación indica el gestor del entorno gráfico del sistema, el responsable de cargar el escritorio al inicio del windows y permitir manejarnos con ventanas (si se me permite la licencia del símil, «las X» del mundo linux).

Como habréis adivinado, nos referimos al explorer.exe…pero (y este es el quid de la cuestión), si tras explorer.exe tenemos un malware.exe, se cargará igualmente al iniciar nuestro Windows. Todo lo que encontréis aquí tras explorer.exe, se convierte en altamente sospechoso.

F1: suelen deberse a programas muy antiguos y lo indicado es buscar información sobre ellos para decidir si son sospechosos o no.

Su información procede del win.ini, concretamente de Run= o Load=; el primero se empleaba con antiguos programas para que se cargaran con el arranque de win (hablamos de Win 3.1/95/98), pero hoy no es habitual; el segundo se empleaba para cargar controladores de hardware.

El listado Procesos os puede servir a nivel orientativo para identificar ejecutables.

F2 y F3 vienen a utilizar el equivalente de los anteriores pero en los windows de núcleo NT (Win NT/2000/XP), que no suelen hacer uso de system.ini/win.ini del modo tradicional; estamos hablando de entradas en el registro:

HKLMSoftwareMicrosoftWindows NTCurrentVersionIniFileMapping

HKLMSoftwareMicrosoftWindows NTCurrentVersionWinlogonUserinit

La primera se emplea para permitir la compatibilidad hacia atrás con aplicaciones de uso en los Win 9x. Mediante la función IniFileMapping se ha colocado en el registro cada línea aparecida en el fichero.ini, de manera que al utilizar un programa que haga uso de él, va a buscarse primero la equivalencia en el registro.

La segunda cadena nos habla de lo que se carga inmediatamente después de que el usuario se loguea al iniciar el sistema. Userinit.exe se encuentra en C:WINNTsystem32 o en C:WINDOWSsystem32, según el Win que empleemos (a lo largo del artículo, indicaremos C:WINNT o C:WINDOWS como [**]); su función es meter el perfil de cada usuario tras el login.

En este caso el problema viene si aparece un malware.exe (treta frecuente de ver en troyanos) tras userinit:

HKLMSoftwareMicrosoftWindows NTCurrentVersionWinlogonUserinit =[**]system32userinit.exe,[**]malware.exe

Esto se ve en la información del valor userinit, picando dos veces sobre él desde regedit; estaría de la sgte.manera, separado simplemente por una coma (resaltada en amarillo):

Userinit = [**]system32userinit.exe, [**]malware.exe

No preocuparos si bajo Win NT encontráis el valor por defecto: userinit,nddeagnt.exe, es normal bajo ese sistema. Pero cualquier otro ejecutable es altamente probable que se trate de malware y/o troyano.

Grupo N1, N2, N3, N4:

URLs de páginas de inicio/búsqueda en Netscape/Mozilla.

N1, N2, N3, N4 corresponden respectivamente a las páginas de inicio/búsqueda de Netscape v4, v6, v7 y Mozilla. Estos datos se encuentran en el fichero prefs.js, habitualmente localizado en el directorio del navegador.

El uso de estos navegadores no está tan extendido como el de IE y por tanto, están menos expuestos a la acción de malware especializada; sin embargo, también los hay (de la extensa familia Lop.com por ejemplo). Si os aparece una entrada de este nivel y no la reconocéis como vuestra página deseada de inicio/búsqueda, lo indicado es marcarla y aplicarle el fix de HJT.

O1: Redireccionamientos por modificación del fichero HOSTS

El archivo HOSTS lo podemos encontrar en diversas ubicaciones según el windows empleado. Se localiza en C:WINDOWS en los Win 9x/Me y en [**]SYSTEM32DRIVERSETC en los Win NT/2000/XP/2003.

Mediante el fichero HOSTS es posible asociar IPs con dominios. En condiciones normales, puede ser empleado si queremos evitar el acceso a determinados dominios que sabemos problemáticos, simplemente editando a mano el fichero HOSTS y asociando nuestra dirección localhost 127.0.0.1 con el dominio indeseable.

Ejemplo:

127.0.0.1 www.dominioindeseable.com

…al hacerlo, si introducimos esa dirección en el navegador, nuestro equipo primero la buscará en el fichero HOSTS y al encontrarla, se evitará resolverla externamente mediante DNS. De esta manera evitamos que se pueda acceder a dicho dominio indeseable.

Sin embargo, puede ser empleado con fines maliciosos por la malware que tratamos de combatir en este artículo, sencillamente dándole la vuelta a la tortilla: si en lugar de localhost se emplea una IP determinada (llamémosla IP malware) para direcciones de uso habitual, por ejemplo www.google.com, cada vez que introduzcamos la dirección de google en nuestra barra de direcciones, seremos llevados a la página de la IP malware.

Esto redireccionamiento suele ser frecuente de ver por parte de los hijackers.

Si el ítem O1 nos muestra una IP que no se corresponde con la dirección, podemos marcarla y aplicarle el fix de HJT.

Si nos muestra

O1 - Hosts file is located at C:WindowsHelphosts

…casi con toda probabilidad estamos delante de una infección por CoolWebSearch (CWS), en cuyo caso conviene aplicarle el fix, aunque mejor si previamente lo intentamos con herramientas específicas contra CWS como pueden ser (en este orden) del cwssk y CWShredder.

O2: BHO (Browser Helper Object)

Pueden ser plugins para aumentar las funcionalidades de nuestro navegador, perfectamente normales, pero también pueden deberse a aplicaciones malware.

Es preciso por tanto que el usuario investigue para comprobar el grado de sospecha. En el listado de Tony Klein y colaboradores en Sysinfo, podréis encontrar referenciadas numerosas CLSID (class ID, el número entre llaves: {número class ID}).

Las allí señaladas en Status como «X» son catalogadas de spyware, las «L» como normales o limpias.

Ejemplo normal:

O2 – BHO: (no name) – {06849E9F-C8D7-4D59-B87D-784B7D6BE0B3} – C:Archivos de programaAdobeAcrobat 5.0ReaderActiveXAcroIEHelper.ocx

…si introducís ese CLSID (06849E9F-C8D7-4D59-B87D-784B7D6BE0B3) en el buscador del listado, os lo mostrará catalogado como «L», es decir, normal, ya que está originado por nuestro Adobe Acrobat Reader.

Si por el contrario el resultado de vuestra búsqueda os lo mostrara como «X», ya sabéis que se trata de spyware y conviene aplicarle el fix.

Es preciso que en ese momento no tengáis abierta ninguna ventana del navegador e incluso así, a veces hay casos rebeldes.

Si tras aplicar el fix veis que vuelve a salir en el listado, será preciso reiniciar en modo a prueba de fallos (modo seguro) para erradicarlo.

O3: Toolbars para IE

Recordamos la definición de Toolbar: suelen ser un grupo de botones situados generalmente bajo la barra de herramientas del navegador, que pueden deberse a aplicaciones normales que tengamos instaladas, al integrarse de esa manera en nuestro navegador, aunque en ocasiones pueden ser producto de la presencia de BHO maliciosos.

Su ubicación en el resgistro depende de esta cadena: HKLMSoftwareMicrosoftInternet ExplorerToolbar

Ejemplo normal:

O3 – Toolbar: Web assistant – {0B53EAC3-8D69-4b9e-9B19-A37C9A5676A7} – C:Archivos de programaArchivos comunesSymantec SharedAdBlockingNISShExt.dll

…como se ve en el ejemplo, esa toolbar está originada por el Norton Internet Security de Symantec.

Sin embargo, en caso de no reconocer el nombre mostrado, se puede acudir al mismo listado reseñado para los ítems O2 para tratar de salir de dudas respecto a su identidad.

El procedimiento es el mismo: buscar en función del CLSID y comprobar si está referenciado como «X» (spyware) o «L» (limpio).

En caso de ser spyware, conviene marcar el ítem y aplicar el fix de HJT.

O4: Aplicaciones de carga automática en inicio de Windows por Registro/grupo Inicio

La carga automática de estas aplicaciones viene dada por ciertas claves en el registro o por aparecer en directorios del grupo Inicio.

- Claves del registro implicadas:

HKLMSoftwareMicrosoftWindowsCurrentVersionRunServicesOnce

RunServices

Run

RunOnce

RunOnceEx

PoliciesExplorerRun

| HKLMSoftwareMicrosoftWindowsCurrentVersion | RunServicesOnce RunServices Run RunOnce RunOnceEx PoliciesExplorerRun |

| HKLMSoftwareMicrosoftWindows NTCurrentVersionWinlogonUserinit |

| RunServicesOnce RunServices Run RunOnce PoliciesExplorerRun |

Ejemplo:

O4 – HKCU..Run: [SystemSafe] C:Archivos de programaSSMSysSafe.exe

Los directorios del grupo Inicio pueden tener estas ubicaciones:

C:Documents and SettingsAll UsersMenú InicioProgramasInicio…reflejado en el log de HJT como Global Startup; son programas que se cargan para el perfil de todos los usuarios.

Ejemplo:

O4 – Global Startup: TeleSA.lnk = C:Archivos de programaAVer TeletextAVerSA.exe

C:Documents and SettingsUSUARIOMenú InicioProgramasInicio…reflejado en el log de HJT como Startup: programas que se cargan sólo para el perfil de ese USUARIO.

Ejemplo:

O4 – Startup: Microsoft Office.lnk = C:Archivos de programaMicrosoft OfficeOffice10OSA.EXE

Al igual que para el Grupo F, ante la duda, el Pacman»s Startup List os podría servir a nivel orientativo para identificarlos.

Si os encontráis con un ítem indeseable y deseáis aplicarle el fix, no será exitoso mientras el proceso esté activo en memoria. En esos casos, primero debéis acudir al Administrador de Tareas para cerrar dicho proceso y poder luego actuar con HJT.

O5: Opciones de IE no visibles desde Panel de Control

En condiciones normales, las Opciones de Internet de IE son accesibles desde Panel de Control. Existe la posibilidad de no permitirlo (desaparecer su icono), añadiendo una entrada en el fichero control.ini ubicado en [**] (C:WINNT o C:WINDOWS, según versión del SO), lo que se reflejaría en el sgte. ítem del log de HJT:

O5 – control.ini: inetcpl.cpl=no

pero este hecho, a menos que sea una acción intencionada del Administrador del Sistema (en cuyo caso lo dejaríamos tal cual), podría deberse a la acción de alguna aplicación malware que de esta manera trate de dificultar que cambiemos las Opciones del IE.

Si se trata de esto último, es conveniente aplicarle el fix de HJT.

O6: Acceso restringido -por el Administrador- a las Opciones de IE

Si el acceso está restringido por el Administrador o bien porque empleamos Spybot S&D y aplicamos su protección bloqueo de las Opciones del IE (en Herramientas -> Modificaciones de IE: Bloquear la configuración de la pág. de Inicio…), aparecerá un ítem como el siguiente.:

O6 – HKCUSoftwarePoliciesMicrosoftInternet ExplorerRestrictions present

Si por ejemplo en ese mismo apartado de Spybot S&D no hemos marcado el casillero Bloquear el acceso…, observaríamos este otro:

O6 – HKCUSoftwarePoliciesMicrosoftInternet ExplorerControl Panel present

Si el acceso restringido (primer ítem de ejemplo) aparece y no se debe a medidas intencionadas por parte del Administrador y/o la acción preventiva de Spybot, suele ser conveniente aplicarle el fix.

O7: Acceso restringido -por el Administrador- a Regedit

Cuando el acceso a Regedit está bloqueado mediante la correspondiente clave del registro (no es infrecuente en políticas de seguridad corporativas), se refleja en un ítem como el sgte.:

O7 – HKCUSoftwareMicrosoftWindowsCurrentVersionPoliciesSystem, DisableRegedit=1

Salvo que lo anterior se deba a medidas tomadas intencionadamente por el Administrador (en cuyo caso ignoraríamos el ítem), es conveniente aplicarle elfix de HJT.

O8: Items extra en el menú contextual de IE

El menú contextual en IE es el que obtenéis al picar con el botón derecho sobre la web que estáis viendo. Os muestra diferentes ítems o líneas de selección y pueden deberse a aplicaciones normales, pero también a spyware.

Las diferentes opciones en ese menú se albergan en la siguiente cadena del registro:

HKCUSoftwareMicrosoftInternet ExplorerMenuExt

Ejemplo normal:

O8 – Extra context menu item: E&xportar a Microsoft Excel – res://C:ARCHIV~1MICROS~3OFFICE11EXCEL.EXE/3000

Pero si no reconocéis la aplicación responsable del ítem extra en el menú contextual y sospecháis que sea por malware, podéis aplicarle el fix de HJT.

O9: Botones extra en la barra de herramientas de IE / Items extra en el apartado Herramientas de IE (no incluídas en la instalación por defecto)

Si tenéis botones extra en la barra de herramientas principal de IE o bien ítems extra en el menú Herramientas de IE (que no sean los incluídos en la instalación por defecto) y queréis deshaceros de ellos por sospechar que provengan de malware, deberéis fijaros en este ítem O9 del log de HJT, que obtiene los datos de la sgte. cadena del registro:

HKLMSOFTWAREMicrosoftInternet ExplorerExtensions

Ejemplos normales:

O9 – Extra button: Messenger (HKLM)

O9 – Extra «Tools» menuitem: Windows Messenger (HKLM)

O9 – Extra button: AIM (HKLM)

En los normales no es preciso hacer nada, pero ante casos indeseables que queráis hacerlos desaparecer, el fix de HJT debería poder con ellos sin problemas.

O10: Winsock hijackers

En este apartado hay que ser extremadamente cautos o podéis dañar vuestra conexión a Internet. Desde la propia Merijn.org recomiendan, en caso de necesitar resolver reseñas mostradas en este ítem O10, emplear versiones modernas de Spybot S&D o la herramienta LSPFix de Cexx.org mejor que actuar con HJT.

Es por ello que os remitimos a esas dos alternativas en vez de profundizar en este punto.

No os preocupéis si veis aquí referencias a algún módulo de vuestro antivirus. Puede ser normal en aquellos que actúan a nivel del winsock.

O11: Adición de un grupo extra en las Opciones Avanzadas de IE (no por defecto)

Estamos hablando de IE > Herramientas > Opciones > pestaña Opciones Avanzadas. Si ahí apareciera algún grupo extra, no perteneciente a los que trae por defecto, vendría reflejado (como los originales) en la sgte. cadena del registro: HKLMSOFTWAREMicrosoftInternet ExplorerAdvancedOptions

Desde Merijn.org comentan que, de momento, sólo el hijacker CommonName añade sus propias opciones en la pestaña de avanzadas. En ese caso el ítem mostrado (malware) sería como sigue:

O11 – Options group: [CommonName] CommonName

…si tenéis ese caso, marcadlo y aplicar el fix de HJT. Si es otro distinto, en principio se convierte en sospechoso y requerirá que busquéis información por la red acerca de su procedencia.

O12: Plugins para IE

En condiciones normales, la mayoría de plugins son de aplicaciones legítimas y están ahí para ampliar funcionalidades de IE.

Ejemplos normales:

O12 – Plugin for.spop: C:Archivos de programaInternet ExplorerPluginsNPDocBox.dll

O12 – Plugin for.PDF: C:Archivos de programaInternet ExplorerPluginsnppdf32.dll

Generalmente son normales, pero ante la duda, conviene buscar por la red su procedencia.

No obstante, se tiene reportado algún caso claro de malware en este apartado como es el plugin de OnFlow, que se detecta fácil por su extension *.ofb; si os lo encontráis, conviene marcarlo y aplicar el fix.

O13: Hijack del prefijo por defecto en IE

El prefijo por defecto en IE (IE DefaultPrefix), hace referencia a cómo son manejadas las URLs que introducimos en el casillero de direcciones del navegador IE, cuando no especificamos el protocolo (http://, ftp://, etc.). Por defecto IE tratará de emplear http://, pero es posible modificar este valor en el registro mediante la sgte. cadena:

HKLMSOFTWAREMicrosoftWindowsCurrentVersionURLDefaultPrefix

De hecho, existen aplicaciones malware que lo llevan a cabo, obligando al navegante incauto a llegar hacia donde no desea. Una de ellas, muy conocida, es el hijacker CoolWebSearch (CWS), que sustituye el DefaulPrefix por «http://ehttp.cc/?», de manera que cuando el usuario introduce «www.google.com», automáticamente es derivado a «http://ehttp.cc/?www.google.com», que es un site perteneciente a CWS. Como veis, avispados son.

Ejemplo nocivo de CWS:

O13 – WWW. Prefix: http://ehttp.cc/?

…en estos casos, antes de emplear HJT, conviene utilizar herramientas específicas contra CWS como pueden ser delcwssk primero y CWShredder después (no olvidéis actualizarlo antes de aplicarlo).

Pasar tras reiniciar el scan de HJT y comprobad si ha sido suficiente con ellas, aplicando finalmente el fix de HJT en caso necesario.

CWS tiene muchísimos dominios y es un listado en continua expansión; sed cuidadosos ahí fuera;-)

Otros ejemplos malware a los que podéis aplicar el fix:

O13 – DefaultPrefix: http://www.pixpox.com/cgi-bin/click.pl?url=

O13 – WWW Prefix: http://prolivation.com/cgi-bin/r.cgi?

O14: Hijack de la configuración por defecto de IE

Hay una opción entre las muchas del IE, que es resetear los valores presentes y volver a la configuracion por defecto.

Los valores de esta última, se guardan en el fichero iereset.inf, ubicado en [**]inf y el problema puede aparecer si un hijacker modifica la información de dicho fichero porque, de esa manera, al resetear a la configuración por defecto, lo tendríamos presente de nuevo. En estos casos es conveniente aplicar el fix.

Ejemplo malware:

O14 – IERESET.INF: START_PAGE_URL=http://www.searchalot.com

No obstante, tened cuidado porque no todo lo que aparece en este ítem tiene que ser nocivo. A veces puede deberse a manipulaciones legítimas del Administrador de Sistemas, manufactura de equipos de ciertas marcas, corporativos, etc.

En estos casos seguramente reconoceréis la URL mostrada y no será necesario ningún procedimiento.

O15: Sitios indeseados en la zona segura de IE

En IE la seguridad se establece por medio de zonas o y según éstas, la permisividad en términos de seguridad es mayor o menor.En niveles bajos de seguridad, es posible ejecutar scripts o determinadas aplicaciones que no están permitidos en niveles altos.

Es posible añadir dominios a unas zonas u otras (sitios de confianza/sitios restringidos), según nuestro grado de confianza en ellos y esto se recoge en la sgte. cadena del registro:

HKCUSoftwareMicrosoftWindowsCurrentVersionInternet SettingsZoneMapDomains

Si por ejemplo hemos añadido trucoswindows.net a los sitios de confianza, nos aparecería reflejado de esta manera en el ítem correspondiente de HJT:

O15 – Trusted Zone: trucoswindows.net

De igual manera puede aparecer, por ejemplo, el dominio de empresa de nuestro puesto de trabajo o cualquier otro que hayamos añadido conscientemente.

Pero puede darse el caso de que alguna compañía como AOL o malware como CWS, introduzcan silentemente sus dominios dentro de los sitios de confianza, lo que podría verse reflejado de la sgte. manera:

O15 – Trusted Zone: http://free.aol.com

O15 – Trusted Zone: *.coolwebsearch.com

En el caso de CWS o en el de cualquier otro que no deseemos tener como sitio de confianza, le indicaremos a HJT su fix.

O16: Objetos ActiveX

Los objetos ActiveX son programas descargados de alguna web y guardados en nuestro ordenador; por ello también se les denominan Downloaded Program Files.

La ubicación de almacenamiento es [**]Downloaded Program Files

Podemos encontrar ítems normales como el del sgte. ejemplo:

O16 – DPF: {D27CDB6E-AE6D-11CF-96B8-444553540000} (Shockwave Flash Object) – http://download.macromedia.com/pub/shockwave/cabs/flash/swflash.cab

Y otros típicos de malware que, con suerte, serán fácilmente identificables si muestran nombres sospechosos relacionados con porno, dialers, toolbars indeseadas o palabras claves como casino, sex, adult, etc. Ejemplo:

O16 – DPF: {12398DD6-40AA-4C40-A4EC-A42CFC0DE797} (Installer Class) – http://www.xxxtoolbar.com/ist/softwares/v4.0/0006_regular.cab

En casos de malware, podemos emplear tranquilamente el fix de HJT, pero si tras volver a escanear viéramos casos rebeldes que siguen presentes, sería necesario reiniciar en modo seguro (pulsando F8…) para proceder con su eliminación.

Spywareblaster de JavaCool cuenta en su base de datos con un numeroso listado de ActiveX maliciosos. Volvemos a recomendar su utilización preventiva.

O17: Hijack de dominio / Lop.com

En condiciones normales, cuando introducimos el nombre de un site en el navegador en lugar de su dirección IP, nuestro PC contacta con un servidor DNS para que resuelva correctamente el nombre del dominio. Sin embargo, puede darse el caso de que un hijacker cambie las DNS para que empleemos su propio servidor en lugar del servidor DNS habitual. Si lo llevan a cabo podrán redireccionarnos a donde les apetezca, apuntando nuestras peticiones hacia los dominios de su elección (no la nuestra).

Ejemplo normal:

O17 – HKLMSystemCCSServicesTcpip..{41BAB21B-F197-471E-8B00-F28668AB8782}: NameServer = 194.224.52.36,194.224.52.37

…decimos normal porque esas IPs corresponden a servidores DNS de un conocido ISP español y en estos casos no es preciso hacer nada. Es la situación más habitual, encontrar las DNS que nos proporciona nuestro ISP.

Para comprobar si son buenas o no, podéis hacer un whois con aplicaciones ex profeso o acudir a sites de fiar que ofrezcan ese servicio, como RIPE, ARIN, inclusive el propio Google. Ahora bien, si los resultados de nuestras pesquisas apuntan hacia malware, les aplicaremos el fix con HJT.

O18: Protocolos extra / Hijack de protocolos

Es difícil explicar este apartado de una manera sencilla. A grosso modo, decir que nuestro SO emplea unos protocol drivers estándar para enviar/recibir información, pero algunos hijackers pueden cambiarlos por otros (protocolos «extra» o «no estándar») que les permitan en cierta manera tomar el control sobre ese envío/recepción de información.

HJT primero busca protocolos «no estándar» en HKLMSOFTWAREClassesPROTOCOLS y si los encuentra, mediante la CLSID trata de obtener la información del path, también desde el registro:

HKLMSOFTWAREClassesCLSID

Ejemplo malware:

O18 – Protocol: relatedlinks – {5AB65DD4-01FB-44D5-9537-3767AB80F790} – C:ARCHIV~1ARCHIV~1MSIETSmsielink.dll

Esta técnica no es de las más frecuentes de ver, pero puede ser empleada por conocido malware como Huntbar -RelatedLinks- (la del ejemplo), CommonName -cn-, Lop.com -ayb-, inclusive CWS.

Si los veis reseñados como tal en el ítem O18 de HJT, aplicadles el fix.

O19: Hijack de la hoja de estilo del usuario

Según Merijn.org, en caso de aparecer en el log de HJT este ítem O19, coincidente con un navegador ralentizado y frecuentes pop-ups, podría ser conveniente aplicarle el fix. Sin embargo, dado que hasta el momento sólo se tiene reportado a CWS como responsable, la recomendación es emplear contra él las herramientas específicas citadas anteriormente.

Señalar que puede haber usuarios que tengan prefijada una hoja de estilo a su gusto, en cuyo caso no deberían prestar atención a este ítem.

Relacionado: Eliminar servicios creados por malwares con HijackThis (entradas 023 del log de HijackThis)