BitLocker en Windows 11: guía completa para cifrar tus discos y proteger tus datos

Qué es BitLocker y para qué sirve en Windows 11

BitLocker es la solución de cifrado de disco completo integrada de forma nativa en los sistemas operativos Windows 11 en sus ediciones Pro, Enterprise y Education. Esta tecnología, introducida originalmente por Microsoft en Windows Vista, ha evolucionado significativamente hasta convertirse en una herramienta de seguridad robusta que protege la integridad y confidencialidad de los datos almacenados en las unidades de disco. Su función principal consiste en cifrar toda la unidad del sistema operativo, así como cualquier otra partición o unidad externa, de modo que la información sea completamente ilegible para cualquier persona que no disponga de la clave de descifrado adecuada.

El propósito de BitLocker es doble: por un lado, actúa como una barrera infranqueable frente al robo o la pérdida de dispositivos, especialmente en equipos portátiles que almacenan información sensible de empresas o datos personales. Por otro lado, protege contra ataques de manipulación física del disco, como el arranque desde un sistema operativo alternativo o la extracción del disco para conectarlo a otro ordenador. Esta protección se mantiene incluso si el atacante tiene acceso físico al hardware, un escenario donde otras medidas de seguridad como las contraseñas de usuario se vuelven ineficaces.

La implementación actual de BitLocker en Windows 11 se apoya preferentemente en el chip TPM (Módulo de Plataforma Segura) en su versión 2.0, un componente de hardware presente en la mayoría de los equipos modernos. Este chip almacena de forma segura las claves de cifrado y verifica la integridad del proceso de arranque antes de liberarlas. En macOS, el equivalente funcional es FileVault, accesible desde Ajustes del Sistema. En Linux, la función equivalente se gestiona mediante LUKS y herramientas como cryptsetup.

¿Quieres blindar tus datos y dormir tranquilo sabiendo que nadie podrá acceder a ellos sin tu permiso? A continuación encontrarás todos los pasos para dominar BitLocker.

Qué necesitas saber antes de empezar a usar BitLocker

Antes de lanzarte a activar el cifrado, es fundamental que comprendas las diferencias entre las ediciones de Windows 11. La herramienta BitLocker completa, con todas sus opciones de configuración y gestión avanzada, está disponible exclusivamente en las ediciones Pro, Enterprise y Education. Si utilizas Windows 11 Home, no encontrarás la opción de activar BitLocker en el panel de control, aunque el sistema sí incluye una funcionalidad más básica llamada Cifrado de dispositivo, que requiere inicio de sesión con cuenta Microsoft y chip TPM 2.0.

El requisito de hardware más relevante es el chip TPM. BitLocker funciona de manera óptima con TPM 2.0, ya que permite una experiencia sin fricciones: el sistema arranca de forma normal y las claves se liberan automáticamente tras verificar la integridad del arranque. No obstante, si tu equipo tiene un TPM 1.2 o carece de él, también puedes utilizar BitLocker, aunque necesitarás una unidad flash USB a modo de llave física o introducir una contraseña en cada inicio. Para ello, es obligatorio modificar una directiva de grupo local, un paso que detallaremos más adelante.

Asimismo, ten presente que BitLocker necesita una estructura de particiones específica. Durante el proceso de activación, Windows 11 creará automáticamente una pequeña partición del sistema de unos pocos cientos de megabytes que permanecerá sin cifrar. Esta partición contiene el gestor de arranque y es esencial para iniciar el equipo antes de que BitLocker descifre el resto del sistema. No debes modificar ni eliminar esta partición bajo ningún concepto, ya que dejarías el ordenador en un estado no arrancable.

Cómo activar y configurar BitLocker en Windows 11

Método 1: Activar BitLocker con TPM (el método recomendado y más común)

- Abre el Panel de control escribiendo su nombre en la barra de búsqueda de la barra de tareas. También puedes acceder directamente a Configuración > Privacidad y seguridad > Cifrado de dispositivo.

- Dentro del Panel de control, navega a Sistema y seguridad > Cifrado de unidad BitLocker.

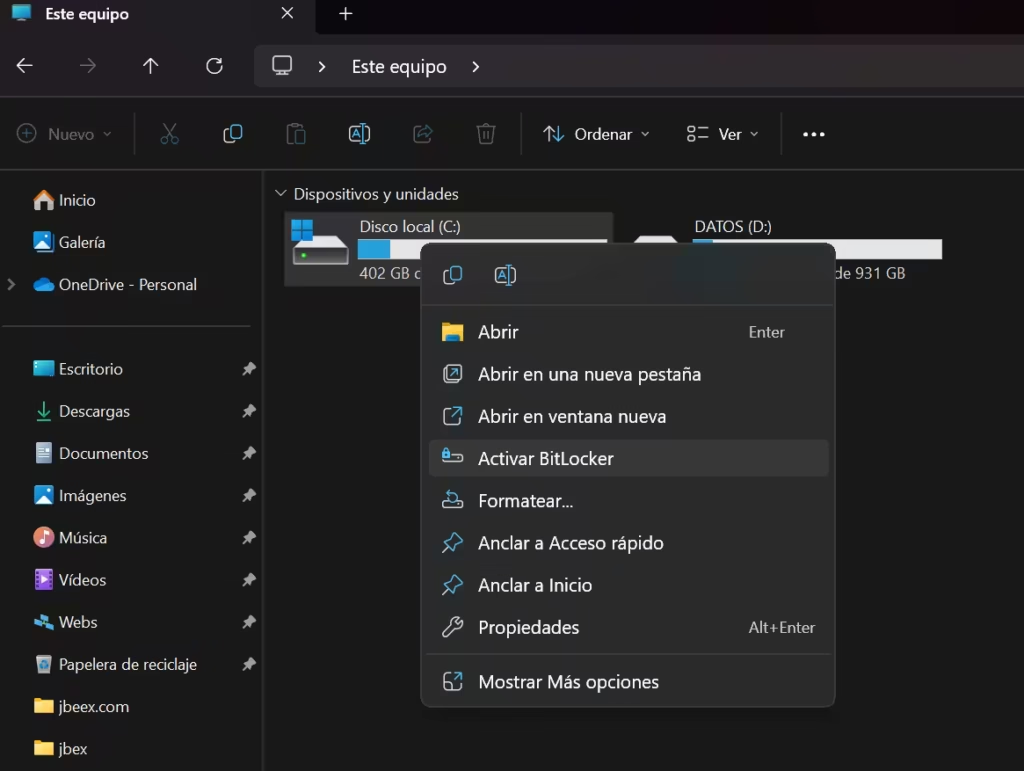

- Localiza la unidad que dice Unidad del sistema operativo (C:) y haz clic en el enlace Activar BitLocker que aparece a su derecha.

- El asistente de configuración se iniciará verificando la compatibilidad del equipo. Si tu ordenador tiene TPM 2.0, este paso se completará sin problemas.

- El sistema te pedirá que elijas dónde guardar una copia de seguridad de la clave de recuperación. Las opciones son: Guardar en tu cuenta de Microsoft, Guardar en un archivo o Imprimir la clave. Es vital que no te saltes este paso y guardes la clave en un lugar seguro.

- Selecciona la cantidad de unidad que deseas cifrar. La opción recomendada es Cifrar solo el espacio en disco usado, que es más rápida para equipos nuevos. Si el ordenador ya tiene tiempo de uso, selecciona Cifrar toda la unidad.

- Elige el modo de cifrado Nuevo modo de cifrado (XTS-AES), que es el estándar para unidades fijas en Windows 11. El modo compatible se usa para unidades que conectarás a versiones antiguas de Windows.

- Marca la casilla Ejecutar comprobación del sistema BitLocker y haz clic en Continuar. El equipo se reiniciará.

- Durante el reinicio, BitLocker te pedirá que introduzcas la clave de recuperación para verificar que todo funciona. Introdúcela y el proceso de cifrado comenzará en segundo plano. Puedes seguir usando el equipo con normalidad.

Método 2: Activar BitLocker sin TPM compatible (con autenticación por USB o contraseña)

- Pulsa las teclas Windows + R para abrir el cuadro de diálogo Ejecutar. Escribe

gpedit.mscy pulsa Enter para abrir el Editor de directivas de grupo local. - En el panel izquierdo, navega por la siguiente ruta: Configuración del equipo > Plantillas administrativas > Componentes de Windows > Cifrado de unidad BitLocker > Unidades del sistema operativo.

- En el panel derecho, localiza la directiva llamada Requerir autenticación adicional al inicio y haz doble clic sobre ella.

- En la ventana que se abre, selecciona la opción Habilitada.

- Debajo, asegúrate de que la casilla Permitir BitLocker sin un TPM compatible (requiere una contraseña o una clave de inicio en una unidad flash USB) está marcada. Haz clic en Aceptar para guardar los cambios.

- Cierra el editor de directivas y vuelve al Panel de control > Cifrado de unidad BitLocker.

- Ahora, al hacer clic en Activar BitLocker, el asistente te preguntará cómo deseas desbloquear la unidad al inicio: Insertar una unidad flash USB o Escribir una contraseña. Elige la que prefieras.

- Sigue el resto de pasos del Método 1 para guardar la clave de recuperación y comenzar el cifrado.

Método 3: Cifrar una unidad externa con BitLocker To Go

- Conecta la memoria USB o el disco duro externo que deseas cifrar a tu ordenador.

- Abre el Panel de control > Cifrado de unidad BitLocker.

- En la sección Unidades de datos extraíbles – BitLocker To Go, localiza tu unidad y haz clic en Activar BitLocker.

- Elige cómo deseas desbloquear la unidad: Usar una contraseña para desbloquear la unidad o Usar mi tarjeta inteligente. La opción de contraseña es la más común.

- Escribe y confirma una contraseña segura. Haz clic en Siguiente.

- Guarda una copia de la clave de recuperación. Puedes guardarla en un archivo o imprimirla.

- Elige la cantidad de unidad a cifrar: Cifrar solo el espacio en disco usado (recomendado para unidades nuevas o vacías) o Cifrar toda la unidad.

- Selecciona el Modo compatible, que es el adecuado para unidades que conectarás a otros equipos con versiones anteriores de Windows (Windows 7, 8.1, 10).

- Haz clic en Iniciar cifrado. No retires la unidad USB durante el proceso.

Para verificar que BitLocker está funcionando correctamente, abre el Explorador de archivos y observa el icono de la unidad cifrada. La unidad del sistema mostrará un candado abierto de color azul sobre el icono del disco. Las unidades externas cifradas mostrarán un candado cerrado. Tras reiniciar el equipo, el arranque se producirá sin contratiempos, sin solicitar ninguna clave adicional si usaste el método con TPM.

Problemas frecuentes al usar BitLocker y cómo resolverlos

El error «Esta unidad no puede usar BitLocker porque no tiene un TPM compatible»

Este es el mensaje más habitual al intentar activar BitLocker en equipos algo antiguos o ensamblados sin chip TPM. La solución directa es aplicar el Método 2 descrito anteriormente: acceder al Editor de directivas de grupo local (gpedit.msc) y habilitar la política que permite el uso de BitLocker sin TPM. Tras aplicar este cambio y reiniciar, la opción de activar BitLocker ya estará disponible y te solicitará una contraseña o un USB de inicio.

El equipo solicita la clave de recuperación de BitLocker tras una actualización de la BIOS

Este comportamiento es una medida de seguridad esperada. BitLocker, al detectar un cambio significativo en la configuración del hardware (como una actualización de BIOS/UEFI), interpreta que el sistema puede haber sido comprometido y solicita la clave de recuperación para asegurarse de que es el usuario legítimo quien inicia el equipo. La solución es introducir la clave de recuperación de 48 dígitos que guardaste durante el proceso de activación. Una vez introducida, el sistema arrancará con normalidad y no volverá a pedirla hasta otro cambio de hardware.

Olvidé la contraseña de BitLocker To Go y no tengo la clave de recuperación

En este escenario, lamentablemente, los datos se pierden de forma irrecuperable. El cifrado de BitLocker está diseñado para ser resistente a ataques de fuerza bruta, por lo que no existe una puerta trasera para recuperar la información sin las credenciales. La única opción viable es formatear la unidad USB para poder volver a utilizarla, asumiendo la pérdida de la información que contenía. Este problema subraya la importancia crítica de guardar las claves de recuperación en un lugar seguro e independiente del dispositivo cifrado.

BitLocker tarda una eternidad en cifrar el disco o se queda atascado

El proceso de cifrado inicial puede durar varias horas, especialmente en discos duros mecánicos de gran capacidad y con muchos datos. Si la barra de progreso parece congelada, no fuerces el apagado del equipo. Puedes verificar el estado real del cifrado abriendo una ventana de PowerShell como administrador y ejecutando el comando manage-bde -status C:. Este comando te mostrará el porcentaje real cifrado. Si el proceso se detiene por completo, reinicia el equipo; el cifrado se reanudará automáticamente en segundo plano desde el punto donde se detuvo.

Consejos para sacar más partido a BitLocker en Windows 11

Una vez que domines la activación básica, puedes administrar BitLocker de forma mucho más eficiente desde la línea de comandos. La herramienta manage-bde.exe, disponible en todas las ediciones de Windows 11, te permite iniciar, pausar, reanudar y verificar el estado del cifrado sin necesidad de navegar por menús gráficos. Por ejemplo, el comando manage-bde -protectors -get C: te muestra información detallada sobre los protectores de clave activos para la unidad C. Este método es especialmente útil en entornos profesionales para la gestión remota.

Otro ajuste avanzado recomendable es la integración de BitLocker con el Directorio Activo de tu empresa. Si tu equipo pertenece a un dominio, las claves de recuperación pueden almacenarse de forma automática y centralizada en los atributos del objeto de equipo en el Directorio Activo. Esta práctica elimina el riesgo de que un usuario individual pierda la clave de recuperación y permite a los administradores de TI recuperar el acceso a un equipo bloqueado de forma controlada y auditada.

Para usuarios que buscan la máxima seguridad, BitLocker ofrece la posibilidad de utilizar un PIN de inicio mejorado además del TPM. Esta configuración de autenticación multifactor requiere que el usuario introduzca una contraseña numérica antes de que Windows comience a cargarse, añadiendo una capa extra de protección incluso si el chip TPM es vulnerado. Esta opción se activa desde las mismas directivas de grupo que vimos en el Método 2, seleccionando la opción de autenticación que combina TPM y PIN.

Por último, no olvides que BitLocker también cifra el archivo de paginación (pagefile.sys) y los archivos de hibernación (hiberfil.sys). Esto es crucial, ya que estos archivos pueden contener fragmentos de información sensible, como contraseñas o documentos abiertos, que estaban en la memoria RAM en el momento de suspender el equipo. Al estar el disco completo cifrado, estos archivos temporales quedan igualmente protegidos frente a un análisis forense.

Compatibilidad con diferentes versiones de Windows y otros sistemas operativos

La funcionalidad de BitLocker descrita en este artículo se aplica plenamente a Windows 11 (todas las ediciones Pro, Enterprise y Education) y es prácticamente idéntica en Windows 10 a partir de la versión 1607. Las rutas de menú y las opciones del asistente son las mismas. En Windows 8.1 y Windows 8, BitLocker también está presente, aunque la interfaz de usuario del Panel de control es ligeramente diferente y el modo de cifrado predeterminado era el modo compatible.

En Windows 7, la edición Ultimate y Enterprise incluían BitLocker, pero solo con soporte para TPM 1.2. El proceso de activación era más manual y requería crear particiones previamente en algunos casos. Aunque el motor de cifrado subyacente (AES) es similar, los estándares y la integración con el sistema han mejorado notablemente en las versiones modernas de Windows. Las versiones Home de cualquier Windows, incluido Windows 11, no incluyen la funcionalidad completa de BitLocker, limitándose al «Cifrado de dispositivo» básico.

En macOS, el equivalente funcional de BitLocker es FileVault, que cifra el contenido del disco de inicio utilizando el sistema de archivos APFS. FileVault se activa desde Ajustes del Sistema > Privacidad y seguridad > FileVault y, al igual que BitLocker con TPM, permite un arranque transparente para el usuario tras introducir su contraseña de cuenta. En Linux, la función equivalente se gestiona mediante LUKS, que a menudo se configura durante la instalación del sistema operativo. En Android, el cifrado de dispositivo es una característica estándar desde versiones antiguas y protege el almacenamiento interno del teléfono, requiriendo el PIN o patrón de desbloqueo para iniciar el sistema.

Preguntas frecuentes sobre BitLocker en Windows 11

¿BitLocker ralentiza el rendimiento del ordenador?

El impacto de BitLocker en el rendimiento diario es mínimo e imperceptible para la mayoría de los usuarios. Los procesadores modernos incluyen el conjunto de instrucciones AES-NI, que acelera por hardware las operaciones de cifrado y descifrado. Las pruebas demuestran que la sobrecarga en la velocidad de lectura y escritura del disco está por debajo del 5%, una diferencia que no notarás al abrir aplicaciones, jugar o trabajar con archivos de oficina.

¿Puedo activar BitLocker en Windows 11 Home?

No, la herramienta completa de BitLocker con gestión de unidades externas y opciones avanzadas no está disponible en Windows 11 Home. Sin embargo, los equipos con Windows 11 Home que cumplen con los requisitos de Modern Standby y tienen TPM 2.0 sí incluyen una función llamada Cifrado de dispositivo. Esta función cifra la unidad del sistema de forma automática al iniciar sesión con una cuenta Microsoft, pero ofrece menos control que BitLocker.

¿Necesito permisos de administrador para activar o desactivar BitLocker?

Sí, se requieren privilegios de administrador para iniciar el asistente de BitLocker, pausar el cifrado, cambiar los métodos de autenticación o desactivar la protección. Un usuario estándar no puede modificar el estado del cifrado de la unidad del sistema operativo, aunque sí puede desbloquear y acceder a los datos una vez que el sistema ha arrancado correctamente.

¿Qué diferencia hay entre «Cifrado de dispositivo» y BitLocker?

El Cifrado de dispositivo es una versión simplificada y automática de BitLocker, diseñada para consumidores en equipos con Windows 11 Home. Se activa sin intervención del usuario y no permite configurar opciones como el cifrado de unidades externas o la autenticación por contraseña. BitLocker, en las ediciones Pro y superiores, ofrece un control granular sobre todos los aspectos del cifrado.

¿Qué ocurre con mis datos si se estropea la placa base y tengo el disco cifrado con BitLocker?

Si la placa base se estropea y el disco está cifrado con BitLocker utilizando el TPM, los datos no se pierden siempre que tengas la clave de recuperación de BitLocker. Puedes extraer el disco duro, conectarlo a otro ordenador con Windows 11 Pro o Enterprise, y al intentar acceder a él, el sistema te solicitará la clave de recuperación de 48 dígitos. Al introducirla correctamente, la unidad se desbloqueará temporalmente y podrás copiar todos tus datos a un lugar seguro.