Detectar intrusiones en la red es una tarea crucial para mantener la seguridad y la integridad de nuestros sistemas informáticos. Con el aumento de dispositivos conectados a Internet y la sofisticación de los ataques cibernéticos, es más importante que nunca estar preparados para identificar y responder a cualquier actividad sospechosa.

Una de las primeras líneas de defensa es el uso de firewalls, que actúan como barreras entre nuestra red y el tráfico no deseado. Los firewalls pueden configurarse para permitir o bloquear ciertos tipos de conexiones, y son efectivos para prevenir accesos no autorizados.

Además, los Sistemas de Detección y Prevención de Intrusiones (IDS/IPS) son herramientas avanzadas que monitorean el tráfico de la red en busca de patrones anormales que puedan indicar una intrusión. Estos sistemas pueden alertar a los administradores y tomar medidas automáticas para bloquear el tráfico malicioso.

Otra técnica útil es el análisis de tráfico, que implica examinar detalladamente los datos que pasan por la red para identificar comportamientos inusuales. Esto puede incluir un aumento inesperado en el tráfico, patrones de acceso extraños o la transferencia de grandes cantidades de datos.

Los Sistemas de Gestión de Eventos e Información de Seguridad (SIEM) proporcionan una visión más amplia, recopilando y analizando los registros de múltiples fuentes para detectar actividades sospechosas. Estos sistemas pueden correlacionar eventos de diferentes dispositivos y aplicaciones para identificar posibles amenazas.

Los HoneyPots son otra estrategia interesante; son sistemas diseñados para atraer a los atacantes y monitorear sus actividades sin que ellos lo sepan. Esto no solo ayuda a identificar a los intrusos, sino que también proporciona información valiosa sobre sus técnicas y objetivos.

El análisis de registros (logs) es fundamental, ya que proporciona un registro detallado de todas las actividades de la red. Revisar estos registros regularmente puede ayudar a detectar signos de intrusión que de otro modo podrían pasar desapercibidos.

Para los usuarios individuales, herramientas como Fing y Advanced IP Scanner pueden ser de gran ayuda. Estas aplicaciones permiten escanear la red y detectar dispositivos conectados, facilitando la identificación de intrusos al comparar la lista de dispositivos conocidos con los que están actualmente conectados.

Es vital mantenerse actualizado con las últimas tendencias y herramientas de seguridad para proteger nuestras redes. La educación continua y la implementación de buenas prácticas de seguridad son esenciales para defenderse contra las intrusiones y garantizar la seguridad de nuestra información digital.

Articulo escrito en 2004

Vamos a comprobar si tenemos intrusiones en nuestra red ( es válido para redes cableadas e inalámbricas).

Empezamos por bajarnos una utilidad llamada Advanced IP scanner que la podéis conseguir aquí: advanced-ip-scanner.com.

Esta utilidad es freeware.

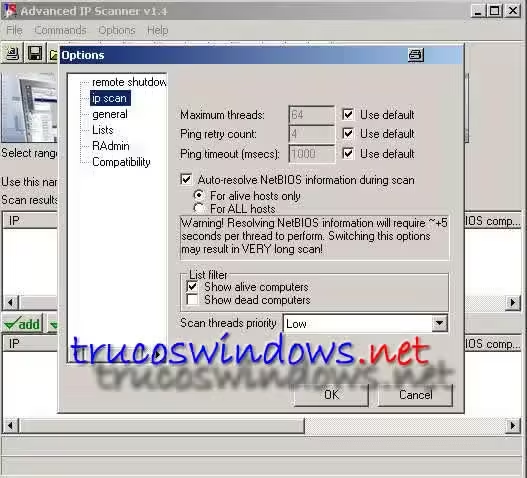

Después de instalarla vamos a los parámetros de configuración a través de Options, Configuration y seleccionamos el parámetro ipscan

Aquí marcamos Auto-resolve NetBIOS y seleccionamos For alive hosts only. En List filter marcamos Show alive computers para que nos muestre las conexiones activas.

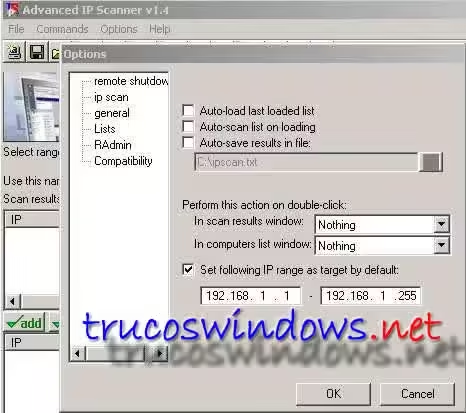

En la pestaña general marcamos la opcion Set following IP range as target by default e introducimos el rango de direcciones de nuestra subred. En mi caso la 192.168.1.1 hasta la 192.168.1.255

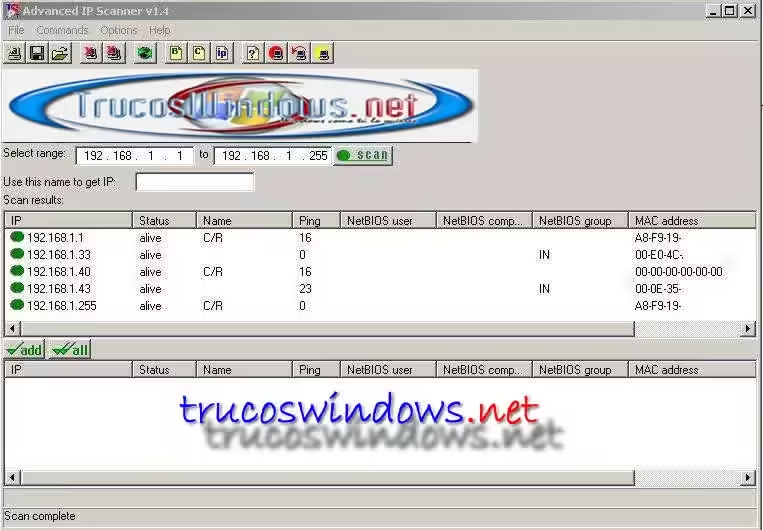

Después de tenerlo configurado le damos al botón Scan y el programa empieza a escanear nuestra red.

La explicación de los resultados que veis en pantalla es la siguiente. Veréis una conexión con la ip 192.168.1.1 que se corresponde con mi router al que veréis que he borrado la MAC completa cómo al resto de conexiones.

La siguiente ip 192.168.1.33 corresponde a uno de mis PC al que le he borrado el nombre, el nombre de grupo y la MAC La ip 192.168.1.40 se corresponde con la IP de un punto de acceso inalámbrico por eso no nos dá la dirección MAC La IP 192.168.1.43 es de otra máquina y la ip 192.168.1.255 es la IP que utiliza la red para hacer broadcast y tiene de dirección MAC la del router.

Si tuviéramos alguna intrusión veríamos una IP del rango de la subred que no se corresponde con ninguna de las que tengamos asignadas.